Come faccio a usare gli scudi di protezione in tempo reale in sicurezza Reviver?How do I use the real-time protection shields in Security Reviver?

Gli scudi di protezione in tempo reale se abilitati (solo nella versione registrata) hanno lo scopo di limitare gli attacchi di malware in tempo reale. I programmi malware che tentano di accedere al sistema vengono identificati e arrestati non appena vengono rilevati dal programma. Gli avvisi vengono attivati non appena lo strumento rileva un malware che tenta di installare o eseguire sul sistema. Spetta all’utente consentire l’esecuzione del programma sul sistema o bloccarlo / eliminarlo completamente.

Sono disponibili 2 scudi che proteggono il sistema dalle minacce malware 24 ore su 24:

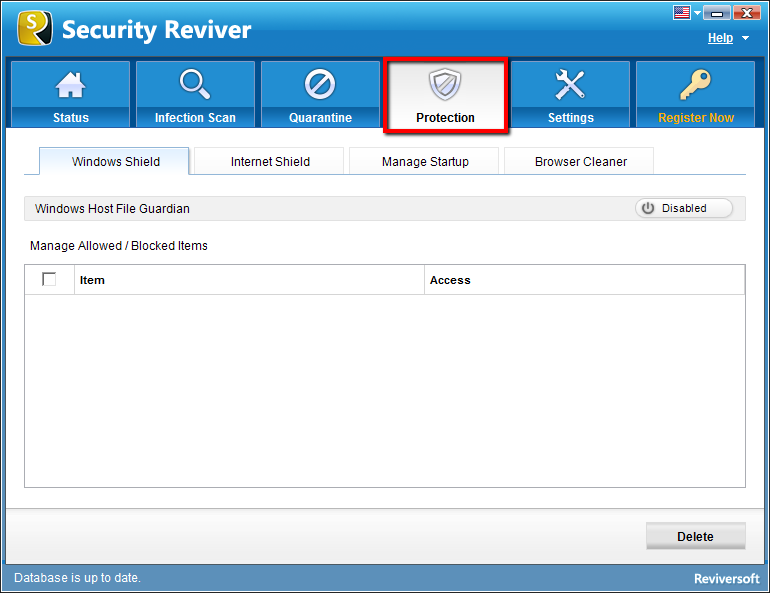

- Windows Shield – Monitoraggio file host di Windows

File host in Windows è un file utilizzato per mantenere i nomi host mappati rispetto ai loro indirizzi IP. Si fa riferimento ai file host per scoprire gli indirizzi IP associati per qualsiasi nome host. Nel caso in cui gli indirizzi IP desiderati non vengano trovati, il sistema operativo richiede le informazioni al Domain Name System (server DNS). Questi file possono essere utilizzati per bloccare i siti localmente invece di bloccare i server. Alcuni malware vengono creati per apportare modifiche a questi file host di Windows. Questo particolare scudo avvisa l’utente quando tali attività dannose vengono tentate nei file host di Windows.Selezionare Abilitato per abilitare la protezione in tempo reale Windows Shield per la protezione 24 ore su 24.

Quando si verifica un tentativo di intrusione da parte di un programma sconosciuto o dannoso, gli scudi avvisano l’utente di questo tentativo tramite un messaggio pop-up. È quindi una decisione dell’utente consentire l’esecuzione del programma sconosciuto sul sistema.

• Consenti: selezionare l’opzione “Non chiedermelo più” e quindi fare clic sul pulsante “Consenti” se si considera attendibile l’applicazione / il programma e si desidera eseguire il programma sul sistema. Tutte le sessioni in cui hai consentito l’esecuzione delle applicazioni sul sistema verranno elencate nella scheda “Windows Shield”.

• Blocca – Seleziona l’opzione “Non chiedermelo più” e quindi fai clic sul pulsante “Blocca” se non trovi l’applicazione autentica e non desideri che venga eseguita sul sistema. Tutte le sessioni in cui hai bloccato l’esecuzione dell’applicazione sul sistema verranno elencate nella scheda “Windows Shield”.

- Internet Shield – Tutore della home page di Internet Explorer

Questo particolare scudo impedisce alterazioni non autorizzate nelle barre degli strumenti di IE e nelle sue funzionalità da parte di qualsiasi malware dannoso.

Internet è il più grande mezzo attraverso il quale i programmi malware si installano nel sistema. Gli Internet Shield si dimostrano molto utili per rilevare il malware in tempo reale prima che possa causare danni al sistema.

Selezionare Abilitato per abilitare la protezione Internet Shield in tempo reale per una protezione 24 ore su 24.

Quando si verifica un tentativo di intrusione da parte di un programma sconosciuto / dannoso, gli scudi segnalano l’utente dello stesso tramite un messaggio pop-up. Spetta esclusivamente all’utente consentire l’esecuzione o meno del programma sconosciuto sul sistema.

• Consenti: selezionare l’opzione “Non chiedermelo più” e quindi fare clic sul pulsante “Consenti” se si considera attendibile l’applicazione / il programma e si desidera eseguire il programma sul sistema. Tutte le sessioni in cui hai consentito l’esecuzione delle applicazioni sul sistema verranno elencate nella scheda “Protezione Internet”.• Blocca – Seleziona l’opzione “Non chiedermelo più” e quindi fai clic sul pulsante “Blocca” se non trovi l’applicazione autentica e non desideri che venga eseguita sul sistema. Tutte le sessioni in cui hai bloccato l’esecuzione dell’applicazione sul sistema verranno elencate nella scheda “Internet Shield”.

- Gestisci elementi consentiti / bloccati

I programmi / applicazioni consentiti o bloccati verranno elencati qui nelle rispettive schede. Per rimuovere gli eventi non necessari dall’elenco, fare clic sul pulsante “Elimina”.